域环境搭建

准备

| 角色 | 操作系统 | IP | 主机名 |

|---|---|---|---|

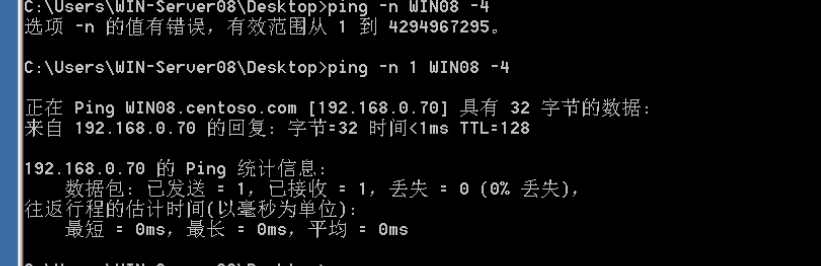

| DC | Windows Server 2008 R2(x64) | 192.168.0.70 | win08 |

| DM | Windows7 | 192.168.0.71 | win7 |

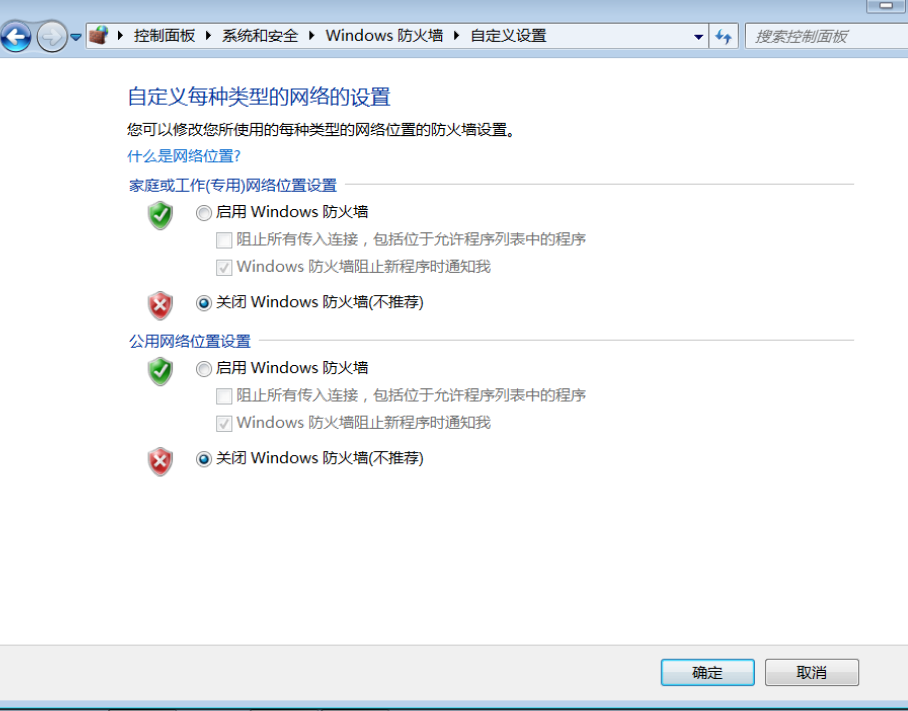

- 这里记得关闭 windows 防火墙,否则 ping 不通

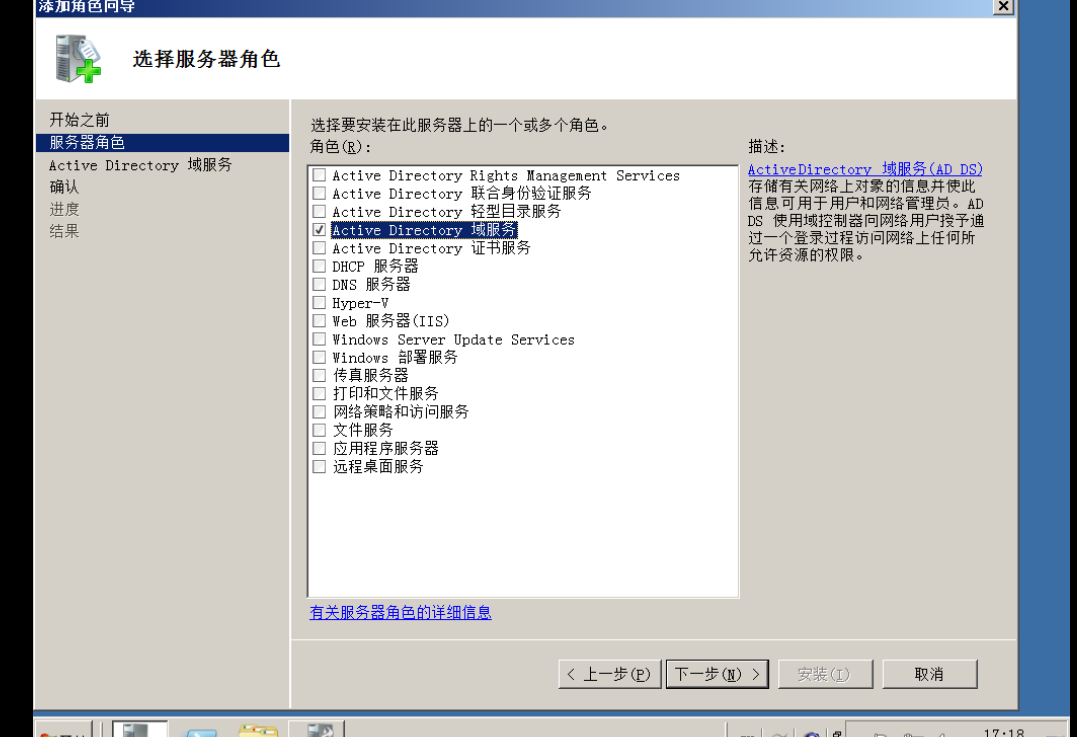

服务器管理器—角色:

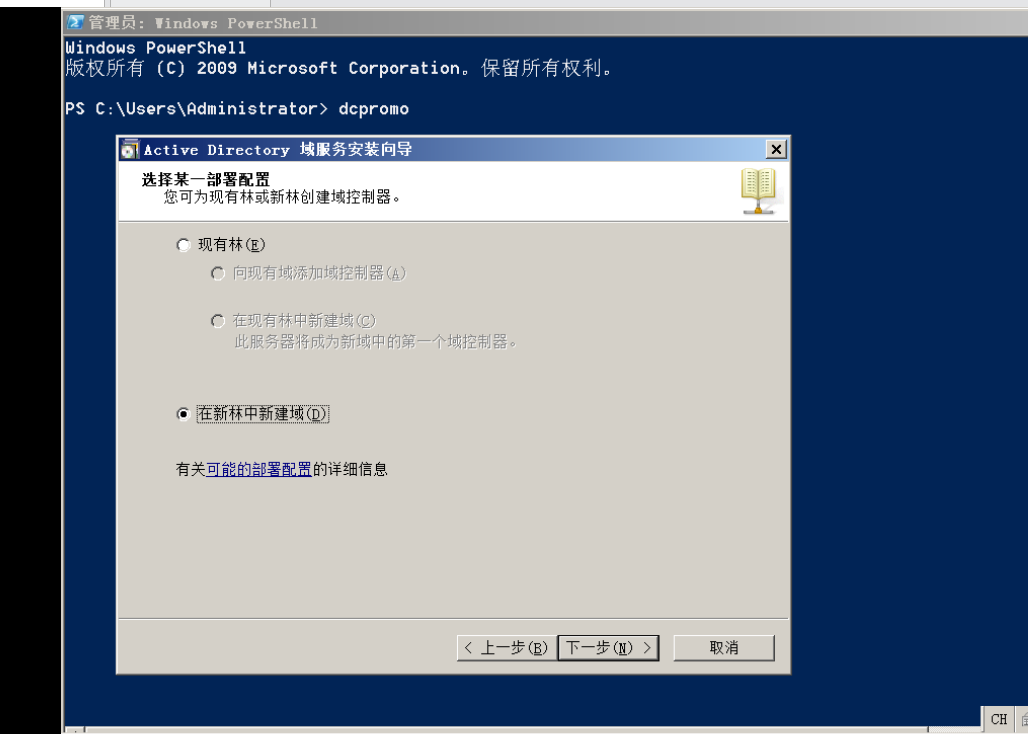

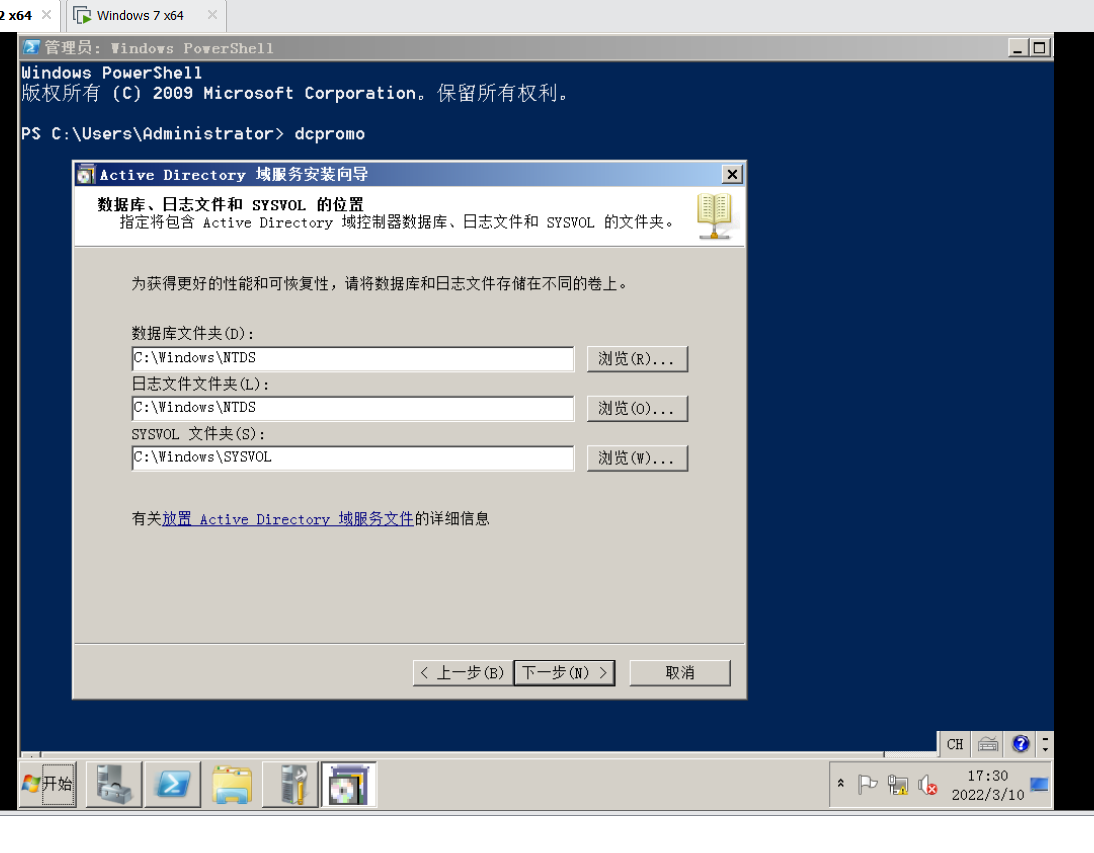

配置域服务:dos下面输入

dcpromo

Ps:这里可能会因为本地administrator的密码规则不合要求,导致安装失败,改一个强密码

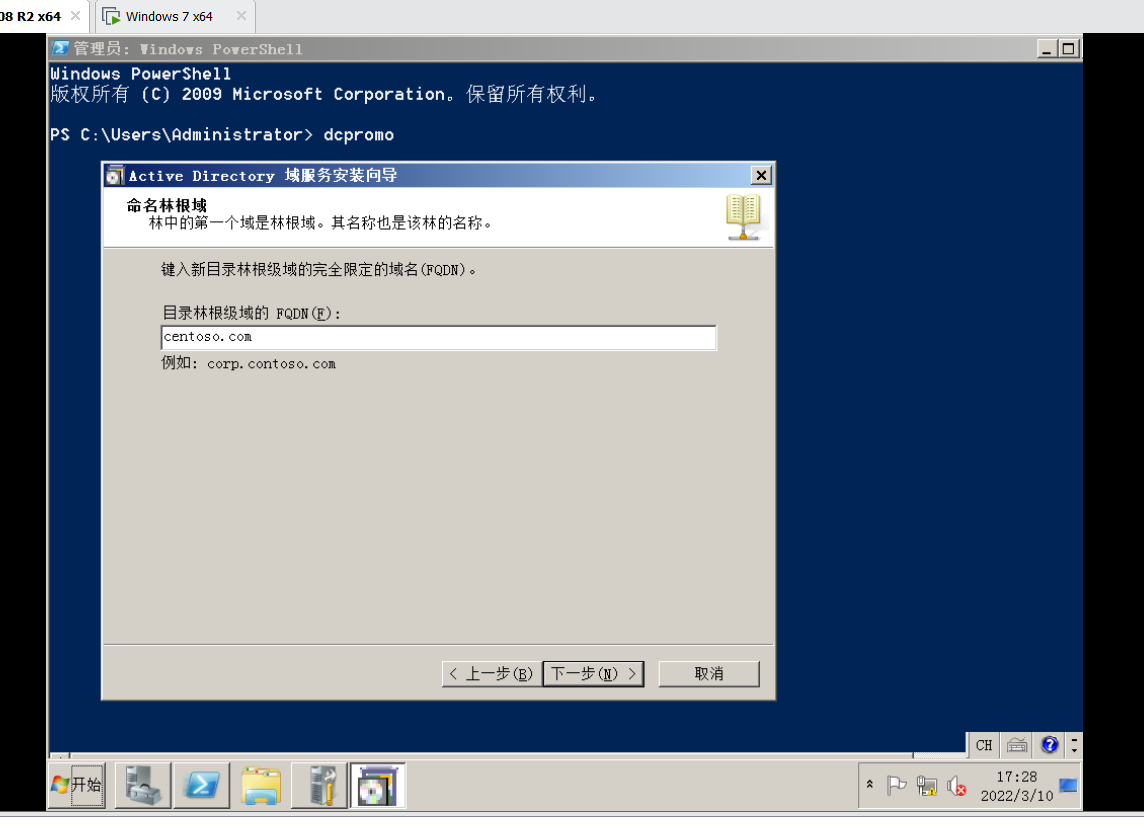

设置林根域:林就是在多域情况下形成的森林,根表示基础,其他在此根部衍生 具体见:http://angerfire.blog.51cto.com/198455/144123/

域数据存放的地址

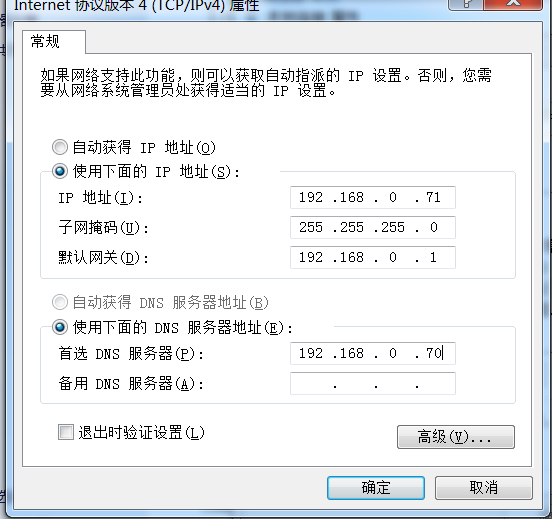

配置网络dns server为主域控ip地址

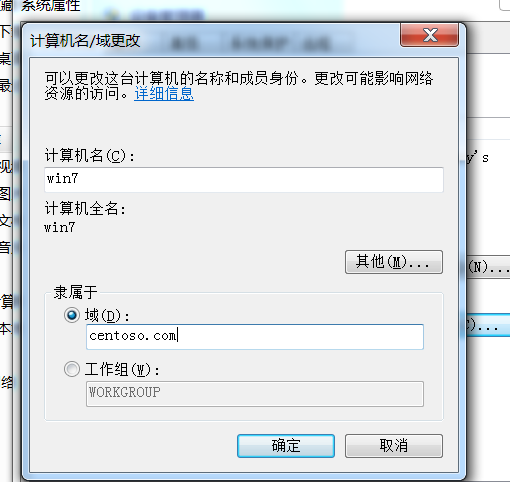

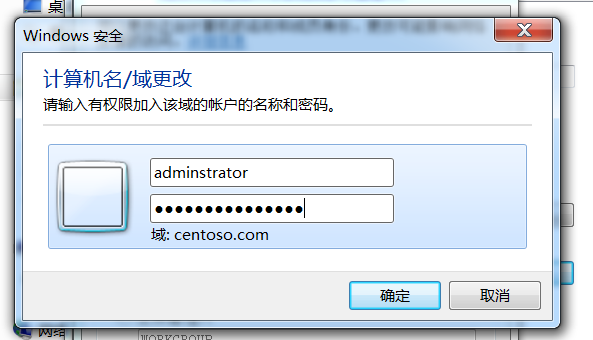

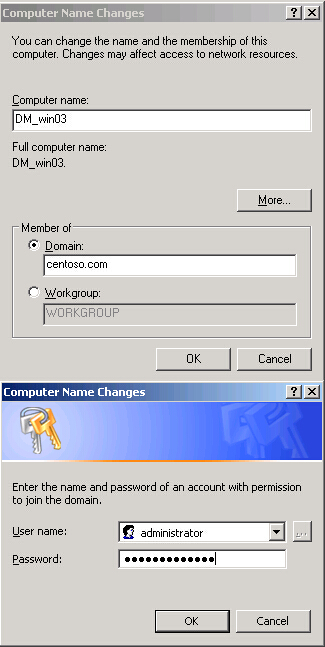

加入域控

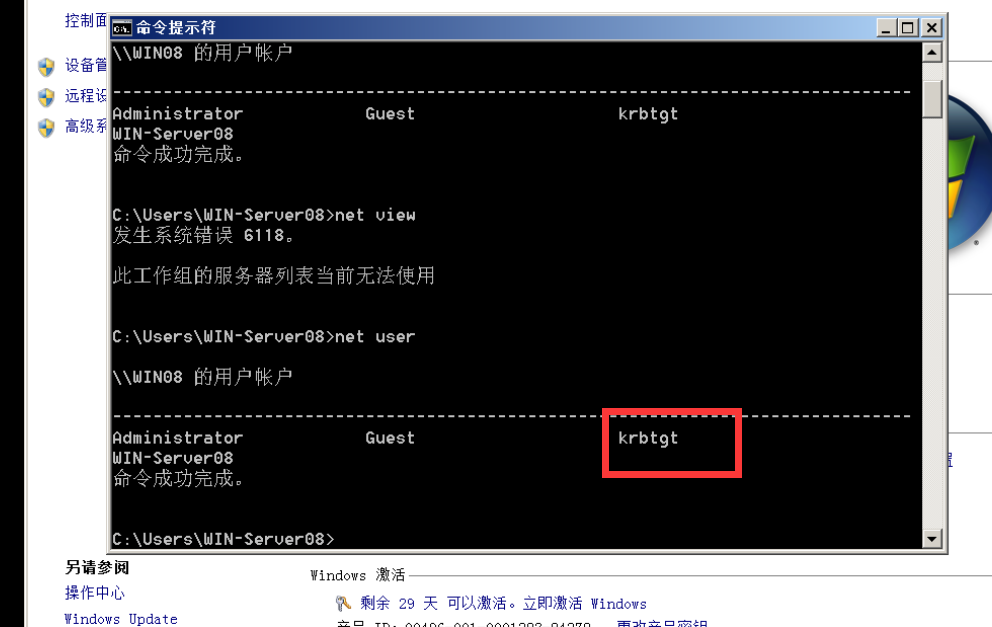

域已经搭建完成,主域控会生成一个krbtgt账号 他是Windows活动目录中使用的客户/服务器认证协议,为通信双方提供双向身份认证

端口转发&&边界代理

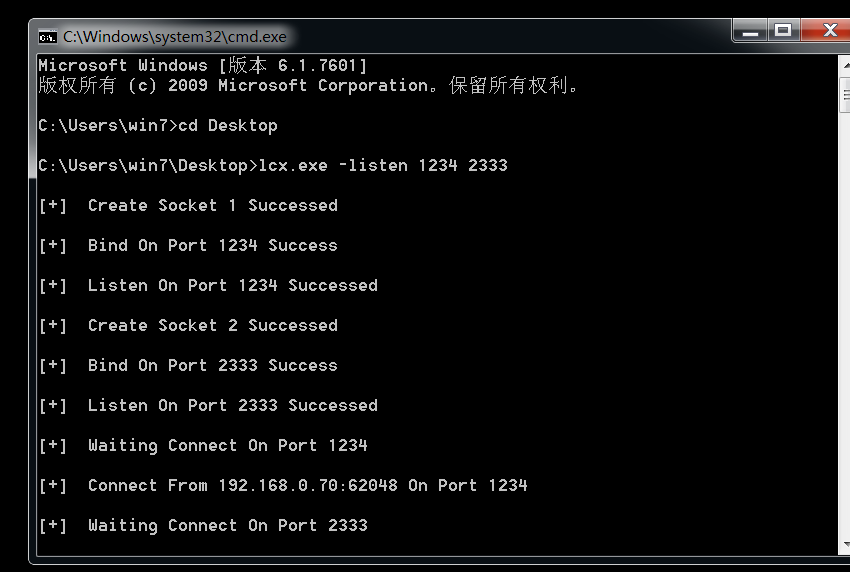

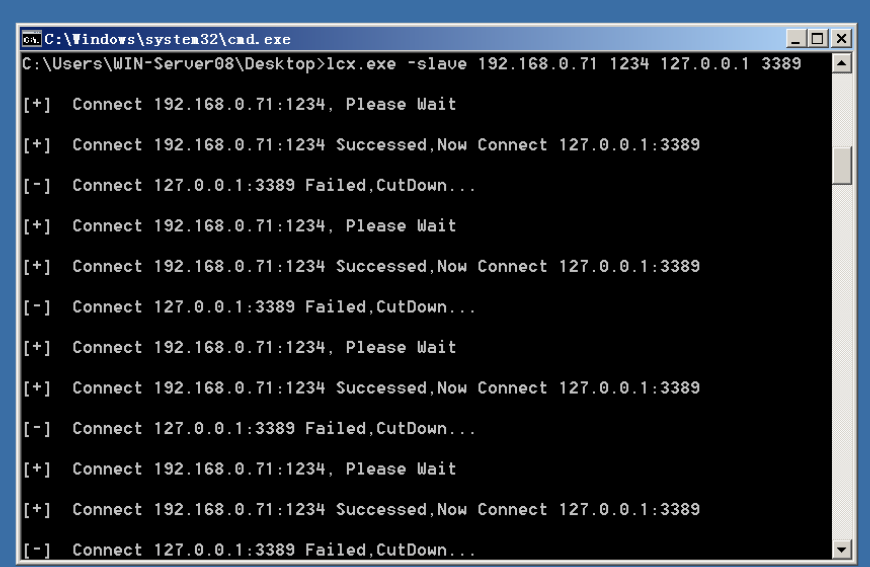

windows lcx

1

2

3

4

5监听1234端口,转发数据到2333端口

本地:lcx.exe -listen 1234 2333

将目标的3389转发到本地的1234端口

远程:lcx.exe -slave ip 1234 127.0.0.1 3389

netsh 只支持tcp协议

1

2

3

4

5

6

7

8

9

10

11

12添加转发规则

netsh interface portproxy set v4tov4 listenaddress=192.168.206.101 listenport=3333 connectaddress=192.168.206.100 connectport=3389

此工具适用于,有一台双网卡服务器,你可以通过它进行内网通信,比如这个,你连接192.168.206.101:3388端口是连接到100上面的3389

删除转发规则

netsh interface portproxy delete v4tov4 listenport=9090

查看现有规则

netsh interface portproxy show all

xp需要安装ipv6

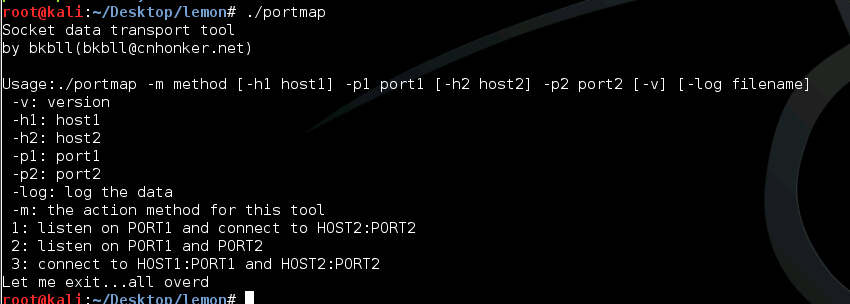

netsh interface ipv6 installlinux portmap

1 | 监听1234端口,转发数据到2333端口 |

iptables

1

2

3

4

5

6

7

8

9

10

11

12

13

141、编辑配置文件/etc/sysctl.conf的net.ipv4.ip_forward = 1

2、关闭服务

service iptables stop

3、配置规则

需要访问的内网地址:192.168.206.101

内网边界web服务器:192.168.206.129

iptables -t nat -A PREROUTING --dst 192.168.206.129 -p tcp --dport 3389 -j DNAT --to-destination 192.168.206.101:3389

iptables -t nat -A POSTROUTING --dst 192.168.206.101 -p tcp --dport 3389 -j SNAT --to-source 192.168.206.129

4、保存&&重启服务

service iptables save && service iptables start

socks代理

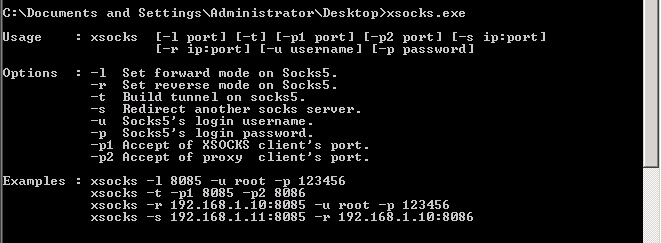

windows xsocks

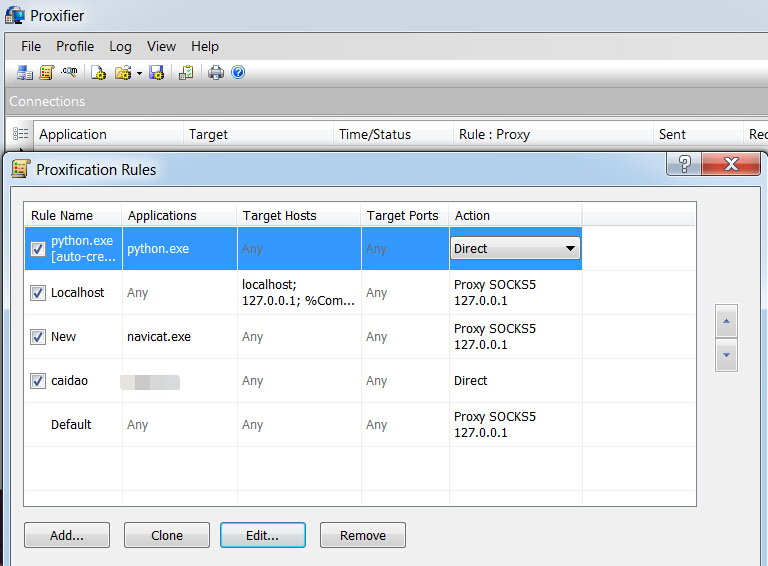

进行代理后,在windows下推荐使用Proxifier进行socket连接,规则自己定义

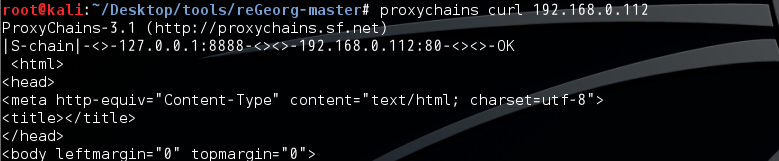

linux 进行代理后,推荐使用proxychains进行socket连接 kali下的配置文件: /etc/proxychains.conf 添加一条:socks5 127.0.0.1 8888

然后在命令前加proxychains就进行了代理

- 本文作者: y0lo

- 本文链接: http://example.com/2022/03/09/从零开始内网渗透学习/

- 版权声明: 本博客所有文章除特别声明外,均采用 MIT 许可协议。转载请注明出处!